2018년 11월 28일

드라이브 바이 다운로드 (DBD)

I. 웹사이트기반 악성코드 감염, 드라이브 바이 다운로드

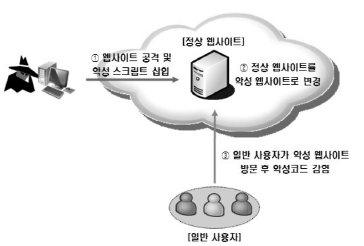

- 웹사이트 접속 사용자를 악성코드에 감염시키기 위한 API 및 브라우저 취약점 악용 해킹 기법

II. 드라이브 바이 다운로드 공격 원리/절차 및 유형

가. DBD 공격 원리/절차

| ||

| # | 공격 절차 | 절차 설명 |

|---|---|---|

| ① | 웹서버 악성코드 감염 | – SQL-Injection, XSS, CSRF |

| ② | 감염 웹사이트 접속 | – Web, 이미지, 동영상 시청 |

| ③ | 악성코드 유포 | – 랜섬웨어, 스파이웨어, 키 로깅 |

| ④ | 감염 PC 악용 | – 개인정보탈취, DDoS 등 |

나. DBD 공격 기법 유형/주요 취약점

| 공격 기법 | 주요 취약점 | 기법 설명 |

|---|---|---|

| API 취약점 악용 | – 입력URL미검증 – iframe 취약점 | – 브라우저 플러그인의 입력URL 미검증 오류악용 |

| 브라우저 취약점 악용 | – 메모리 내 Shell Code수행 | – 메모리 영역 Code 실행 – 플러그인 취약점 |

- 대부분의 공격 유형은 웹사이트 코드 내 빈 iframe 삽입하여 사용자 인지 불가하게 악성코드 유포

III. 드라이브 바이 다운로드 공격의 대응 기법

| 구분 | 대응 기법 | 설명 |

|---|---|---|

| Server Side 탐지 | – 입력 값 검증 | – SQL Injection, XSS 등 – 입력 값 사전/사후 탐지 |

| – SIEM, FDS | – 서버 내 이상현상 감시 – 소스 변경 탐지/추출 | |

| Client Side 탐지 | – Low-Interaction Honey Pot | – 웹페이지 저장 후 정적분석 – 난독화 시 분석/탐지 어려움 |

| – High-Interaction Honey Pot | – 웹페이지 직접방문/변화감시 – 모니터링 시간 소요 |

[참고]

- wikipedia, Drive-by download