2025년 11월 30일

컴퓨터 사용형 에이전트 (Computer-Using Agent)

1. AI의 디지털 세계 상호작용, 컴퓨터 사용형 에이전트 개요

(1) 컴퓨터 사용형 에이전트(CUA, Computer-Using Agent)의 개념

| 개념 | AI 모델이 사람과 같은 디지털 기반 상호작용을 위해 멀티모달과 CoT, 강화 학습을 통해 컴퓨터 및 브라우저를 조작하는 AI Agent | |

|---|---|---|

| 특징 | 픽셀 기반 화면 인식 | – 화면의 픽셀 데이터를 분석하여 현재 상태를 정확히 파악 |

| 멀티모달 이해 | – 텍스트, 이미지, 레이아웃을 통합하여 맥락을 이해 | |

| 활동 추론 및 계획 | – 복잡한 작업 단계별 분할, 필요 시 자가 수정(Self-Correct) | |

| 보편적 인터페이스 | – 특정 OS나 브라우저에 국한되지 않고 모든 환경에서 작동 | |

- AI 모델이 사람처럼 컴퓨터 화면을 이해하고 필요한 작업을 추론하여 브라우저 UI의 버튼, 입력창 등을 자율적으로 수행하여 기계 고객 (Machine Customer) 등의 역할을 수행

2. 컴퓨터 사용형 에이전트의 동작 방식 및 핵심 기술

(1) 컴퓨터 사용형 에이전트의 동작 방식

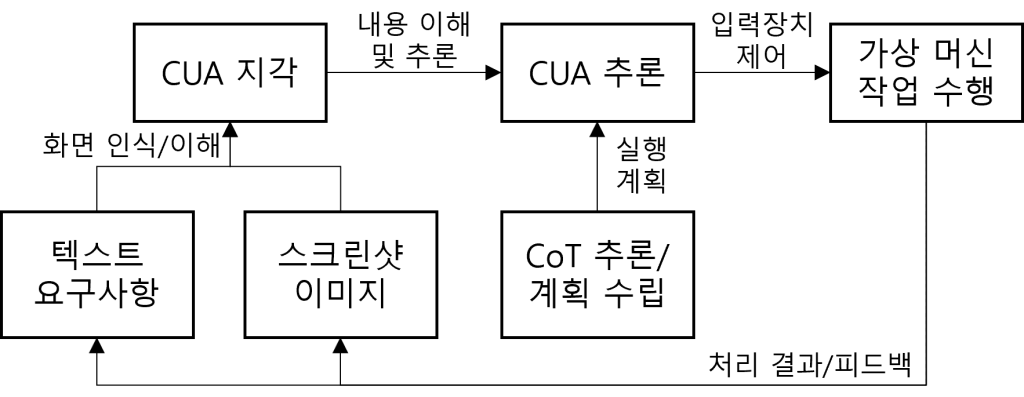

|

(2) 컴퓨터 사용형 에이전트의 핵심 기술

| 구분 | 핵심 기술 | 역할 |

|---|---|---|

| 화면 구조 인식 | 멀티모달 AI | – 텍스트, 이미지 등 여러 유형 데이터 인지 – 데이터 퓨전, 이미지/텍스트 인코딩, 크로스-모달 |

| GUI 구조 인식 | – 로우(Raw) 픽셀 데이터로 웹사이트/UI 구조 인식 – 버튼, 메뉴, 이미지 등 화면의 논리적 구조 파악 | |

| 내용 이해 및 추론 | 자연어 이해 (NLU) | – 자연어 어휘/문장/문맥 패턴기반 이해 – 형태소/구분 분석, Word Embedding, Word2Vec |

| CoT (Chain-of-Thought) | – 인간의 인지 과정을 모방하여 복잡한 추론 작업 수행 – 단계별 추론 유도, 예시 기반 프롬프트, 자가 개선 | |

| 입력 장치 제어/적응 | 마우스/키보드 제어 | – 가상 마우스 이동/클릭/스크롤, 키보드 타이핑 – 폼 작성, 메뉴 탐색, 파일 다운로드 등 작업 수행 |

| 강화 학습 기반 적응 /자가 수정 | – 반복 시도와 성공/실패 피드백을 통해 실행 최적화 – State, Action, Reward, Discount Factor |

- 컴퓨터 사용형 에이전트는 아직 복잡한 UI나 개인정보 보호 문제 소지가 있으므로 이에 대한 고려 필요

3. 컴퓨터 사용형 에이전트의 한계점 및 고려사항

| 구분 | 한계점 | 고려사항 |

|---|---|---|

| UI변화 대응 | – 복잡/변화된 GUI 환경 대응 어려움 | – 메타데이터 기반 비표준 인식 정확도 개선 |

| 오류 처리 | – 오류 처리와 복구 능력 제한 | – 사람과 협력 처리 하이브리드 모델 구현 |

| 자원 요구량 | – 연산 자원, 학습 데이터 요구량 높음 | – 엣지AI 분산 처리로 실시간성, 확장성 보장 |

| 보안 공격 | – 공격 악용 및 민감 데이터 노출 우려 | – 민감 데이터 암호화, 로그 추적, FDS |

- 특히 공격자가 컴퓨터 사용형 에이전트를 활용할 경우, 전통적 봇이나 자동화 도구보다 크리덴셜 스터핑 공격 등에 악용될 가능성이 높아 위험 증가

4. 컴퓨터 사용형 에이전트를 이용한 보안 위협 및 대응 방안

(1) 컴퓨터 사용형 에이전트를 이용한 보안 위협

| 구분 | 보안 위협 | 영향도 |

|---|---|---|

| 신원 인증 측면 | 기존 신원 인증 체계 무효화 | – 인간과 유사한 접근 방식으로 기존 인증 체계 무효화 – 크리덴셜 스터핑 대규모 수행 도구로 악용 가능 |

| 공격 규모/ 실시간성 측면 | 대규모/실시간 공격 | – UI 레이아웃 변화 대응, 공격 과정 복잡성 감소 – 입력 지연이 없어 대규모 크리덴셜 스터핑 공격 가능 |

| 방어 체계 측면 | 실시간 적응 및 방어 체계 우회 | – 실패한 시도 학습, 실시간 공격 순서 최적화 – 캡차, 행동 분석 등 안티봇 방어 체계 우회 가능 |

(2) 컴퓨터 사용형 에이전트를 이용한 보안 위협 대응 방안

| 보안 위협 | 대응 방안 | 세부 수행 내용 |

|---|---|---|

| 기존 신원 인증 체계 무효화 | FIDO2/패스키 적용 | – 개인 기기 S/W 기반 인증 자격 증명 저장 – 생체인식(지문·얼굴인식), PIN 입력 후 암호화 인증 |

| 대규모/실시간 공격 | SOAR 기반 위협 인텔리전스/자동화 대응 | – 위협 대응 프로세스 자동화/조율하여 실시간 대응 – SOA, SIRP, TIP, Playbook 기반 대응 자동화/응답 |

| 실시간 적응 및 방어 체계 우회 | 인증서 기반 인증/스마트카드 활용 | – 디지털 인증서, 개인키가 저장된 물리적 스마트카드 – 사용자가 직접 스마트카드 소지 및 PIN 입력 |

[참고]

- OpenAI, 컴퓨터 사용형 에이전트, 2025.1

- ITWORLD, Srinivasa Ravi Teja Peri, 컴퓨터 활용형 에이전트(CUA) 시대, 디지털 신원을 지키는 법, 2025.11