2018년 12월 24일

IoT 하드웨어 공격 기법

1. IoT 하드웨어 공격 기법

|

| H/W 공격 기법 | 설명 |

|---|---|

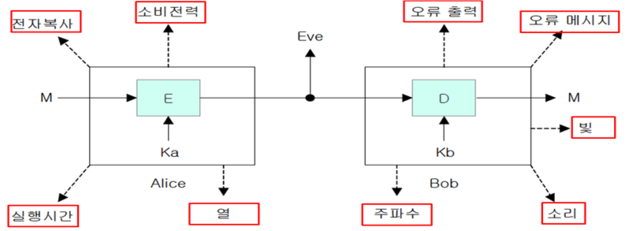

| 부채널 공격 | – H/W 전자기파, 전력 소모량 변화 분석 – 전자기파의 경우 원거리 취득가능 |

| 메모리 추출, 복제, 변경 | – 암호화 연산 과정 메모리 노출 가능 – PCI 카드 이용 메모리 데이터 추출 |

| 역공학 기반 버스 프루빙 | – 칩 패키징 층 제거 → 분석 → 공격 – 물리적 접근 용이한 IoT에서 주의 |

| 입출력 포트 기반 공격 | – UART, JTAG 등 입출력 장비 이용 – 입출력 포트로 펌웨어 추출/분석 |

- 경량화된 IoT 장치들은 도난 후 기계 분석을 통한 정보유출에도 취약하므로 대응 방안 필요

2. IoT 하드웨어 공격 기법 대응방안

| 대응 방안 | 설명 |

|---|---|

| 마스킹 및 하이딩 | – 연산 중간 처리 값 랜덤화 – 연산 시 소모 전력량 랜덤화 |

| PUF | – Physical Unclonable Function – 랜덤 키로 중요 데이터 암호화 |

| 펌웨어/코드 암호화 | – 펌웨어/코드 물리적 변경 방지 – 무결성 검사 코드 포함 |

| 시큐어 부트 | – 펌웨어/코드 변경 여부 검사 – ROM → 부팅 → 무결성 검사 |

- IoT 장치 기획 단계부터 내재될 수 있는 보안 취약점 사전 예방 위해 H/W 보안기술 최대한 활용

3. IoT 장치 H/W 보안성 강화 위한 점검 항목

| 점검 항목 | 설명 |

|---|---|

| 물리 채널 활성화 | – 접근 가능 H/W 입력 채널 최소화 |

| 펌웨어 접근성 | – USB 포트로 펌웨어에 접근 가능 여부 |

| 변경 저항성 | – 내부 물리적 변경에 대한 저항성 |

| 암호화 / 난독화 | – 펌웨어 / 중요 코드 암호화 및 난독화 |

- 제품 출시 후 JTAG 비활성화, 중요 정보 접근 제한하는 Secure Debugging 기법 필요