2025년 9월 28일

IPS (Intrusion Prevention System)

1. IPS (Intrusion Prevention System)의 개요

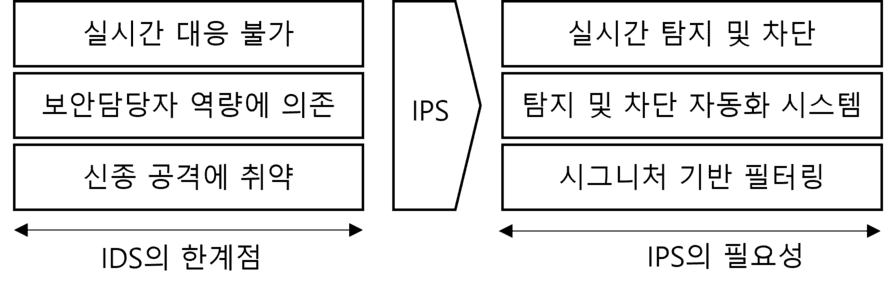

| 필요성 |  |

|---|---|

| 개념 | 네트워크 트래픽 전송 경로에서 악의적 트래픽을 실시간으로 탐지 및 차단하는 보안 시스템 |

- 현재 시장에 출시된 IPS 제품은 NIPS, HIPS, NBA 등 다양한 유형 존재

2. IPS의 주요 기능/유형 및 핵심 구성요소

(1) IPS의 주요 기능/유형

| 구분 | 기능/유형 | 세부 기능 |

|---|---|---|

| 주요 기능 | 트래픽 차단 | – 바이러스, 스팸 메일 등 비정상 네트워크 트래픽 탐지/차단 |

| 트래픽 분석 | – 부하량 모니터링 및 프로토콜/IP별 네트워크 트래픽 분석 | |

| 트래픽 추적 | – 유해 정보 차단 및 내부정보 유출 차단과 해킹 추적 기능 | |

| 라이브 업데이트 | – 신규 취약성, 위협에 대한 빠른 Update 기능 | |

| 침입패턴 DB | – 위협 및 취약성 정보 기반 침입패턴 DB를 통해 사전 대응 | |

| 어플라이언스 | – IPS에 최적화된 어플라이언스 통해 자체 OS Hardening 제공 | |

| 유해 사이트 모니터링 | – 유해 사이트에 대한 실시간 모니터링 및 로깅 기능 | |

| 주요 유형 | 네트워크 기반 침입 방지 시스템(NIPS) | – 네트워크 전달 트래픽 모니터링, 개별 패킷 탐지/차단 |

| 호스트 기반 침입 방지 시스템(HIPS) | – 서버 등 특정 엔드포인트에서 주고받는 패킷 탐지/차단 | |

| 네트워크 행동 분석(NBA) | – 디바이스가 정상에서 벗어나는 트래픽에 플래그 지정/차단 | |

| 무선 침입 방지 시스템(WIPS) | – 무선 네트워크에 승인되지 않은 장치 등 의심 활동 탐지/차단 |

(2) IPS의 핵심 구성요소

| 구분 | 구성요소 | 역할 |

|---|---|---|

| 탐지 및 모니터링 | Traffic Monitoring | – 네트워크 트래픽을 실시간으로 수집 및 모니터링 |

| Detection Engine | – 트래픽을 분석하여 위협을 시그니처, 이상, 행위 기반 탐지 | |

| 위협 대응 | Signature DB | – 알려진 공격 유형과 각종 탐지 규칙을 저장하는 저장소 |

| Response Module | – 탐지된 위협에 즉시 대응하고 격리, 차단 등 대응 | |

| 시스템 관리 | Management Console | – 정책 설정, 로그 관리, 탐지 결과 모니터링 등 관리 |

| Log/Reporting | – 감사 및 법적 규제 대응을 위해 탐지 및 대응 기록 저장 |

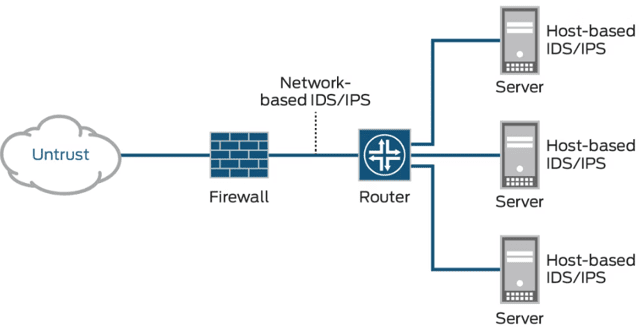

- NIPS의 경우 중요 네트워크 보호를 위해 방화벽 및 웹방화벽(WAF)과 함께 구성되며, HIPS의 경우 중요 호스트 보호를 위해 호스트 내 Agent Process형태로 구성

3. IPS의 네트워크 위치 별 동작 방식

| ||

| 네트워크 위치 | 동작 방식 | 상세 동작 설명 |

|---|---|---|

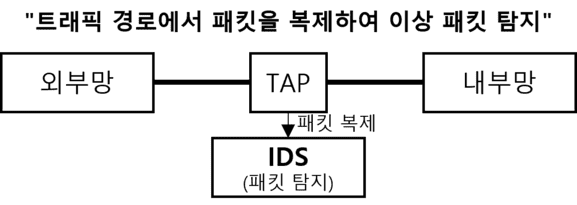

| Network-based (NIPS) | Passive Monitoring | – IDS와 같이 동작(인라인 모드 아님, 스니핑 모드) – 스위치의 미러링이나 Tap장비를 통해 트래픽을 관찰 |

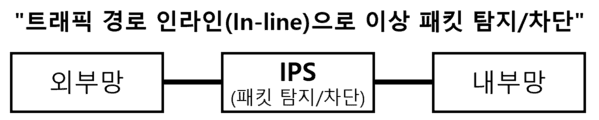

| Inline Simulation | – 인라인 IPS 구성 – 공격 탐지 시 차단하지 않음 (모니터링 모드) | |

| Inline Protection | – 인라인 IPS 구성 – 공격 탐지 시 차단 (공격 방어 모드) | |

| Host-based (HIPS) | Host Agent | – 서버 내 Agent Process 형태로 동작 – 호스트 통신 또는 내부 이상 탐지 시 차단 |

- IPS는 IDS를 기반으로 출발했지만, 실시간 패킷 처리 속도, 오탐지 최소화, 변경/오용 공격 탐지, 상황 별 실시간 반응 등 차이점 존재

4. IPS와 보안 시스템 비교

(1) IDS와 IPS 비교

| 비교 항목 | IDS | IPS |

|---|---|---|

| 패킷 모니터링 | – 스니핑 방식 | – 인라인 방식 |

| 네트워크 구성 |  |  |

| 이상 탐지 방법 | – 공격 시그니처 비교 | – 공격 시그니처 비교 |

| 네트워크 영향 | – 패킷 복사 방식으로 영향 없음 | – 패킷 전달 성능에 따라 영향 |

| 1-패킷 공격 | – 방어 불가 | – 방어 가능 |

| Zero-Day 공격 | – 방어 불가 | – 일부 방어 가능 |

| 공격 대응 방식 | – Re-active 방식 (탐지 후 대응) | – Active 방식 (탐지 즉시 대응) |

(2) IPS와 네트워크 보안 시스템 비교

| 비교 항목 | 방화벽 | IPS | 웹 방화벽 (WAF) |

|---|---|---|---|

| 운영 목적 | 접근제어, 인증 | Worm, 악성코드 차단 | 웹 공격, 정보 유출 방지 |

| 제어 계층 | Layer 3 (Network) | Layer 3 ~ 7 | Layer 7 (Application) |

| 제어 대상 | IP, Port | Packet | HTTP, HTTPS |

| 제어 기법 | Rule Set, 로깅 & Audit | 패턴 분석, 가상 머신 | Application 로직 |

| 공격 대응 | Scanning, IP Spoofing | Worm, Virus, Exploit | SQL Injection, XSS, 웹쉘 |

- IDS가 스니핑 기반으로 공격을 정확하게 탐지하는 것이 주 목적인데 반해, IPS는 공격의 탐지뿐 아니라 근본적으로 방어하는 것이 주 목적임

[참고]

- IBM, IPS란 무엇인가요

- Juniper Networks, What is IDS and IPS

- 위키시큐리티, 침입방지시스템