2019년 1월 10일

클라우드 포렌식 (Cloud Forensics)

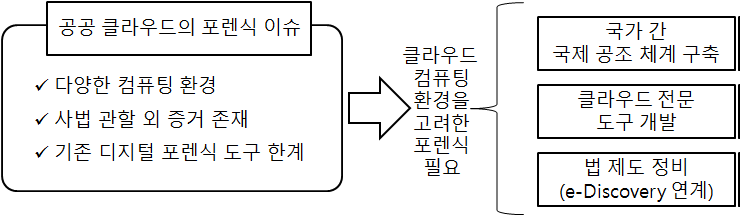

1. 클라우드 환경의 포렌식, 클라우드 포렌식의 배경

|

- 클라우드 환경은 데이터센터가 지리적으로 분산되어 데이터 확보가 어려워 기존 디지털 포렌식 기술을 적용하기 어려우므로 별도의 포렌식 방법/절차가 필요

2. 클라우드 포렌식 (Cloud Forensics) 조사 절차

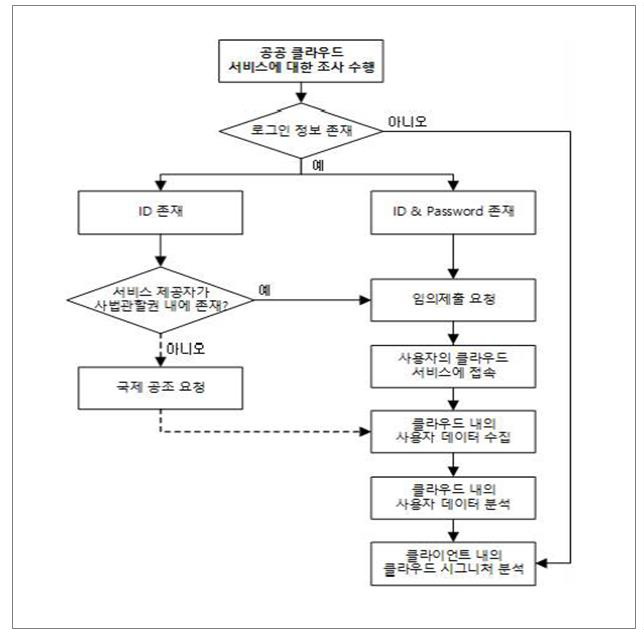

(1) 클라우드 포렌식 조사 프로세스

|

- 클라우드 서비스에 대한 조사는 로그인 정보의 획득 여부에 따라 다양하게 구분

(2) 클라우드 포렌식 핵심 조사 활동

| 조사 | 조사 활동 | 세부 조사 활동 |

|---|---|---|

| 로그인 정보 확인 | ID 존재 | – 사법관할권 내: 임의 제출 요청 – 사법관할권 외: 국제 공조 요청 |

| ID / Password 존재 | – 임의 제출 요청 | |

| 사용자 데이터 | 사용자 데이터 수집 | – 가상 머신 접근, 데이터 수집, 스토리지 사용 – 웹브라우저 접속기록, 로그분석 – IP주소, 액세스 날짜/시간, 로그인 횟수 |

| 사용자 데이터 분석 | – 서비스 제공자 서버에 존재하는 사용자 데이터 분석 | |

| 사용여부 분석 | 시그니처 분석 | – 클라우드 서비스 타입(SaaS, PaaS, IaaS 등)에 따라 조사 – 절차가 상이하며, 용의자가 사용한 기기 데이터 흔적 분석 |

- 공용 클라우드 컴퓨팅 시스템에 저장된 데이터에 접근하는 일은 법적으로 복잡하며, 신속하게 조사해야 하는 업무에서 지연의 원인

- 해당 시스템에서 클라우드 서비스 사용 유무에 대한 판단은 클라우드 시그니처 개념 통해 확인

3. 클라우드 시그니처 탐지 도구 개념 및 기능

(1) 클라우드 시그니처 탐지 도구 개념

| 개념 | 해당 시스템에서 클라우드 컴퓨팅 서비스를 사용했다는 증거가 되는 시그니처(데이터) 탐지하는 도구 |

|---|---|

| 목적 | 클라우드 시그니처 탐지 도구는 클라우드 컴퓨팅 서비스의 사용 여부를 판단하는 목적 |

| 적용 방법 | 각 클라우드 서비스에 필요한 시그니처 탐지 위해 기존 디지털 포렌식의 방법을 적용 |

(2) 클라우드 시그니처 탐지 도구 기능

| 구분 | 탐지 도구 기능 | 도구 |

|---|---|---|

| 파일 시스템 포렌식 | – 파일 시스템에서 삭제된 파일 복구, 잔존 데이터 추출 | Encase, X-Way Forensics |

| 웹브라우저 포렌식 | – 접속 사이트 URL, 쿠키 등 접속한 웹사이트 내역 획득 | Index.dat Analyzer |

| 레지스트리 포렌식 | – 윈도우에 설치했던 응용 프로그램 목록, 계정 정보 | User Assist View REGA_Freeware |

| 서비스 로그 분석 | – 로그 데이터나 레지스트리, 계정 정보 등 이벤트 분석 | Process Explorer Visual Log Parser |

- 사용자는 주로 웹브라우저를 통해 클라우드 서비스를 이용하므로 웹브라우저 사용 흔적을 중점적으로 분석

4. 클라우드 포렌식 활성화 방안

| 구분 | 방안 | 설명 |

|---|---|---|

| 기반 구조 | 전문인력 양성 | – 기술사, 감리사 등 전문성과 윤리 의식이 검증된 전문 인력 대상 포렌식 교육 |

| 민간기업 활성화 | – 민간업체의 경쟁력을 통해 유관기관과 상호협력 인프라 구축 필요 | |

| 기술 개발 | 전문 도구 개발 | – 대학, 연구소, 협회 등의 효과적인 클라우드 포렌식 도구 연구 개발이 필요 |

| 도구 PoC/Pilot | – 신기술 트렌드에 따른 클라우드 포렌식 도구 개발, 검증 위한 시험 환경 구축 | |

| 법/ 제도 | 디지털증거법제정 | – 클라우드 환경을 고려한 법/제도 정비가 필요하며 전자증거개시 제도와 연계 |

| 국제공조 체계 | – UN, 인터폴 등 국제 수사기관과 공조 통해 국제적 범죄 수사 공조 체계 구축 |

- 발전하는 디지털 범죄에 대응하기 위해 디지털증거법 제정 기반 지속적인 기술과 정책 개선 필요

4 Comments

문외한인데 현재로선 네이버 클라우드에서 삭제된 자료는 사법기관이 포렌식 복구하는게 어렵단 말씀이신가요?

일단 클라우드에서 삭제된 자료가 클라우드 스토리지 내 어느 디스크들에 걸쳐 존재 했었는지 판단하기가 어렵고, 해당 디스크들을 모두 분석하여 파일 헤더나 깨진 i-node 링크를 찾아서 복구하기는 쉽지 않습니다.

삭제된 자료는 PTL이나 VTL의 백업본을 통해 복구가 가능하지만 이또한 백업 보관주기에 따라 불가능할 수도 있습니다.

자료가 저장된 디스크가 해외에 존재하는 경우 국내 사법기관에서 해당 국가 사법기관으로 협조 요청을 해야하며, 국내에 존재하더라도 영장 신청 및 심사 등 법적 처리를 통한 데이터 접근은 상당한 시일이 걸리므로 시간과의 싸움인 포렌식 복구가 쉽지 않습니다.

안녕하세요. 클라우드 포렌식에 대한 관심이 있는데 혹시 추천해주실 만한 외국 논문이 있나요? 최근 논문이면 좋을 것 같습니다.

말씀하신 외국 논문을 저도 찾아봤는데 “Research on Digital Forensic Readiness Design in a Cloud Computing-Based Smart Work Environment”, “Experts reviews of a cloud forensic readiness framework for organizations” 같은 학술자료들이 있네요. 클라우드 포렌식에 대해서는 논문 뿐 아니라 클라우드 시스템 로그 분석 같은 클라우드 관련 기술자료들도 다양하게 접하시는 것이 중요합니다.

클라우드도 결국 서버, 스토리지, 네트워크 등의 H/W와 가상화, 운영체제, 미들웨어, 데이터베이스, 응용APP 등 S/W들로 이루어진 집합체이므로 클라우드를 구성하는 컴퓨터 시스템의 범죄 흔적을 조사하는 디지털 포렌식의 한 분야로 보시면 되고, 디지털 포렌식의 지식을 클라우드 서비스 구조에 대한 이해를 기반으로 클라우드 포렌식에 응용하여 접근하시면 될 듯 합니다. AWS나 Azure, GCP 등 주요 퍼블릭 클라우드 서비스에서의 디지털 포렌식 방법을 연구한 문서들도 많으니 검색을 통해 다양한 문서들을 접하시는 것도 좋을 것 같습니다.