2018년 12월 18일

ISMS (Information Security Management System)

1. 정보 자산의 보안인증, ISMS

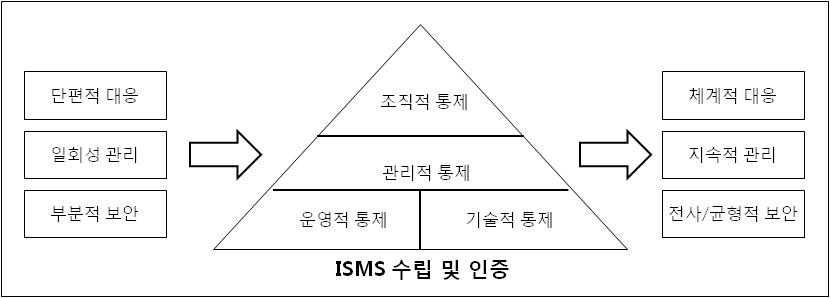

- 정보통신망 안전성 확보를 위하여 수립/운영하고 있는 기술적, 물리적 보호 조치 등 종합 관리체계에 대한 인증 제도

2. ISMS 인증체계와 심사종류

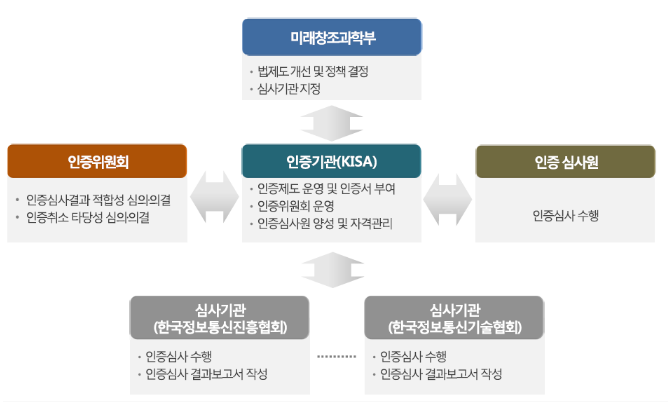

(1) ISMS 인증체계

|

(2) ISMS 심사종류

| ||

| 심사종류 | 인증기간 | 설명 |

|---|---|---|

| 최초심사 | 최초인증 | 정보보호관리체계 인증 취득 위한 최초 심사 |

| 사후심사 | 1년 | 정보보호관리체계를 지속적으로 유지하고 있는지에 대한 심사 |

| 갱신심사 | 3년 | 유효기간(3년) 만료일 이전에 유효기간의 연장 목적 심사 |

- 인증 받은 정보보호 관리체계 범위 내 중대한 변경 발생한 경우 최초 심사 수행

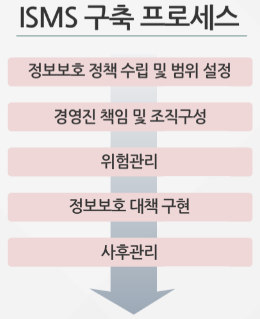

3. ISMS의 구축 프로세스

(1) ISMS 구축 절차도

|

(2) ISMS 구축 프로세스

| 구축단계 | 프로세스 | 설명 |

|---|---|---|

| 정책수립 및 범위설정 | 정책수립 | – 조직이 수행 정보보호 활동 근거 포함 – 국가, 관련 산업의 법, 규제 만족 |

| 범위설정 | – 정보보호 관리체계 범위 설정 – 범위 내 모든 자산 식별 및 문서화 | |

| 경영진책임 및 조직구성 | 경영진 참여 | – 조직수행 정보보호 활동에 경영진 참여 – 활동 보고 및 의사결정 체계 구축 |

| 조직구성 | – 조직규모, 중요도 분석 통해 조직 구성 – 운영 활동 수행 시 필요자원 확보 | |

| 위험관리 | 위험관리및 계획수립 | – 관리적, 물리적, 기술적 위험관리 방법선정 – 위험관리 전문성 보장 및 계획 수립 |

| 위험 식별 및 평가 | – 위험 관리방법에 따라 위험 식별 및 평가 – 위험 평가에 따라 위험수준 설정 관리 | |

| 보호대책 선정, 이행 | – 위험 수용 가능 수준 감소대책 선정 – 보호대책 구현 계획 수립 및 경영진 승인 | |

| 정보보호 대책 구현 | 보호대책 효과적 구현 | – 이행계획에 따른 정보보호 대책 구현 – 이행 결과 정확성 및 효과성 여부 확인 |

| 내부공유 및 교육 | – 위험 관리방법에 따라 위험 식별 및 평가 – 위험 평가에 따라 위험수준 설정 관리 | |

| 사후관리 | 법, 제도 준수검토 | – 준수할 법적 요구사항 파악 – 법 준수여부 지속 검토 |

| 관리체계 운영관리 | – 주기적, 상시적 수행 활동 문서화 – 운영현황 지속 관리 | |

| 내부감사 | – 정책 및 요구사항에 따른 내부감사 수행 – 감사의 독립성 및 전문성 확보 |

4. ISMS와 G-ISMS 인증심사 기준

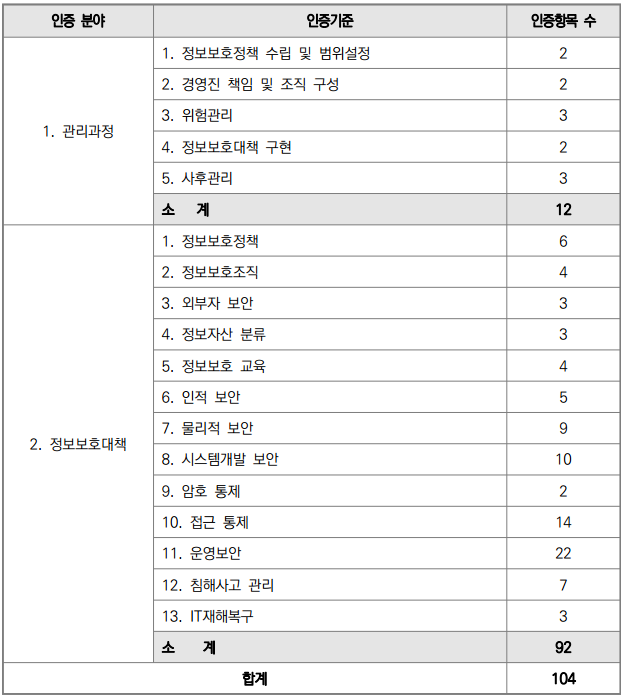

(1) ISMS의 심사기준

(2) ISMS와 G-ISMS 비교

| 항목 | ISMS | G-ISMS |

|---|---|---|

| 개념 | 정보 자산 체계적 보호 위협 유기적 대응 종합 정보보호 관리체계 | 정부 행정기관 조직 서비스 특성에 적합 종합 정보보호 관리체계 |

| 관련법률 | – 정보통신망법 | – 전자정부법 |

| 주관기관 | – 방송통신위원회 | – 행정안전부 |

| 인증기관 | – KISA | – KISA |

| 인증대상 | – 민간기업(기관) | – 공공기관 |

| 인증기준 | – 15개 통제 분야 – 120개 세부 항목 | – 12개 통제 분야 – 156개 세부 통제 항목 |

| 시행시기 | – 2002년 | – 2010년 |

5. 향후 전망

- 카드사 등 개인정보를 대량으로 보유한 기업으로 ISMS의 의무인증대상을 확대할 방침

- 기존에 포털, 쇼핑몰, 은행, 증권사 등은 ISMS의 인증대상에 포함되었으나 카드사나 기타 개인정보를 보유한 기업은 매출 100 억, 이용자 100 만명 기준을 충족하지 않아 의무대상자에서 제외되었음

- 향후 정보보안에 대한 중요성 제고 및 이에 대한 사회적 책임의 증가에 따라 ISMS를 도입하고 관리하는 기관은 지속적 증가할 것으로 전망